بِسْمِ اللَّـهِ الرَّحْمَـٰنِ الرَّحِيمِ

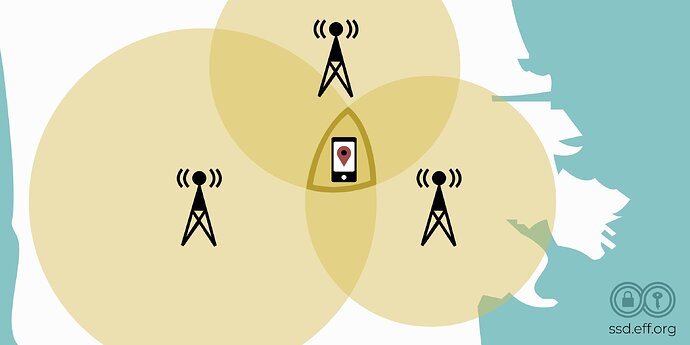

التثليث (Triangulation)

في جميع شبكات الهاتف المحمول الحديثة، يمكن للمشغل حساب مكان وجود هاتف مشترك معين عندما يتم تشغيل الهاتف وتسجيله في الشبكة. القدرة على القيام بذلك ناتجة عن الطريقة التي يتم بها بناء شبكة الهاتف المحمول، والتي يطلق عليها عادةً التثليث (Triangulation).

إحدى الطرق التي يمكن للمشغل من خلالها القيام بذلك هي مراقبة قوة الإشارة التي تلاحظها الأبراج المختلفة من الهاتف المحمول الخاص بمشترك معين، ثم حساب المكان الذي يجب أن يوجد فيه هذا الهاتف من أجل أخذ هذه الملاحظات في الاعتبار. يتم ذلك باستخدام قياسات زاوية الوصول أو AoA. تختلف الدقة التي يمكن للمشغل من خلالها معرفة موقع المشترك اعتمادًا على العديد من العوامل، بما في ذلك التكنولوجيا التي يستخدمها المشغل وعدد الأبراج الخلوية الموجودة في المنطقة. عادةً، مع وجود 3 أبراج خلوية على الأقل، يمكن للمشغل الوصول إلى مسافة ¾ ميل أو كيلومتر واحد. بالنسبة للهواتف المحمولة والشبكات الحديثة، يتم استخدام trilateration أيضًا. على وجه الخصوص، يتم استخدامه عندما تكون ميزة “locationInfo-r10” مدعومة. تقوم هذه الميزة بإرجاع تقرير يحتوي على إحداثيات GPS الدقيقة للهاتف.

لا توجد طريقة للاختباء من هذا النوع من التتبع طالما أن هاتفك المحمول قيد التشغيل، باستخدام بطاقة SIM مسجلة و التي اشتريتها بالهوية الحكومية و بصمة الأصبع، ويرسل الإشارات إلى شبكة المشغل. على الرغم من أن مشغل الهاتف المحمول نفسه هو الذي يمكنه عادةً إجراء هذا النوع من التتبع، إلا أن الحكومة يمكنها إجبار المشغل على تسليم بيانات الموقع الخاصة بالمستخدم (في الوقت الفعلي أو على سبيل السجل التاريخي). في عام 2010، استخدم مدافع ألماني عن الخصوصية يُدعى مالتي سبيتز قوانين الخصوصية لإجبار مشغل الهاتف المحمول الخاص به على تسليم السجلات التي لديه حول سجلاته؛ لقد اختار نشرها كمورد تعليمي حتى يتمكن الآخرون من فهم كيف يمكن لمشغلي الهاتف المحمول مراقبة المستخدمين بهذه الطريقة. (يمكنك زيارة هذا الموقع لمعرفة ما يعرفه المشغل عنه.) إن إمكانية وصول الحكومة إلى هذا النوع من البيانات ليست نظرية: فهي تستخدم بالفعل على نطاق واسع من قبل وكالات إنفاذ القانون في بلدان مثل الولايات المتحدة.

هناك نوع آخر ذي صلة من الطلبات الحكومية يسمى “مكب البرج”؛ في هذه الحالة، تطلب الحكومة من مشغل الهاتف المحمول قائمة بجميع الأجهزة المحمولة التي كانت موجودة في منطقة معينة في وقت معين. ويمكن استخدام هذا للتحقيق في جريمة ما، أو لمعرفة من كان حاضرا في احتجاج معين.

-

استخدمت إيران البيانات الوصفية الخلوية لكشف عدد كبير من جواسيس CIA كما ذُكر في هذا المؤتمر.

-

وتفيد التقارير أن الحكومة الأوكرانية استخدمت برجًا مكبًا لهذا الغرض في عام 2014، لإعداد قائمة بجميع الأشخاص الذين كانت هواتفهم المحمولة حاضرة في احتجاج مناهض للحكومة.

-

في قضية كاربنتر ضد الولايات المتحدة، قضت المحكمة العليا بأن الحصول على معلومات موقع موقع الخلية التاريخية (CSLI) التي تحتوي على المواقع الفعلية للهواتف المحمولة دون أمر تفتيش ينتهك “التعديل الرابع”.

-

تُستخدم ايضًا لعمليات الاستهداف بالدرون في الصحراء، الأماكن مثيرة للشك، إلخ.

تقوم شركات الاتصالات أيضًا بتبادل البيانات مع بعضها البعض حول الموقع الذي يتصل منه الجهاز حاليًا. غالبًا ما تكون هذه البيانات أقل دقة إلى حد ما من بيانات التتبع التي تجمع ملاحظات الأبراج المتعددة، ولكن لا يزال من الممكن استخدامها كأساس للخدمات التي تتتبع جهازًا فرديًا - بما في ذلك الخدمات التجارية التي تستعلم عن هذه السجلات للعثور على مكان اتصال هاتف فردي حاليًا إلى شبكة الهاتف المحمول، وإتاحة النتائج للعملاء الحكوميين أو الخاصين. (ذكرت صحيفة واشنطن بوست مدى سهولة توفر معلومات التتبع هذه). وعلى عكس طرق التتبع السابقة، لا يتضمن هذا التتبع إجبار شركات النقل على تسليم بيانات المستخدم؛ وبدلاً من ذلك، تستخدم هذه التقنية بيانات الموقع التي تم توفيرها على أساس تجاري.

تتبع إشارة الهاتف المحمول - محاكي موقع الخلية (Cell Site Simulator)

يمكن أيضًا للحكومة أو أي منظمة أخرى متطورة تقنيًا جمع بيانات الموقع مباشرة، كما هو الحال باستخدام محاكي موقع خلوي (برج هاتف خلوي مزيف محمول يتظاهر بأنه حقيقي، من أجل “التقاط” الهواتف المحمولة لمستخدمين معينين واكتشاف هواتفهم المحمولة. التواجد الفعلي و/أو التجسس على اتصالاتهم، والذي يُطلق عليه أيضًا أحيانًا IMSI Catcher أو Stingray). يشير IMSI إلى رقم الهوية الدولية لمشترك الهاتف المحمول الذي يحدد بطاقة SIM الخاصة بمشترك معين، على الرغم من أن أداة التقاط IMSI قد تستهدف جهازًا باستخدام خصائص أخرى للجهاز أيضًا.

في الصورة المتحركة: يتصل الهاتف باتصال الشبكة الضعيف لبرج الهاتف الخليوي: يطلب البرج معرف الهاتف، ويستجيب الهاتف برقم الهوية الدولية لمشترك الهاتف المحمول (IMSI). يظهر محاكي موقع الخلية - المعروض هنا كجهاز داخل مركبة متنقلة - مما يوفر اتصالاً أقوى بالشبكة. يتصل الهاتف بإشارة جهاز محاكاة الموقع الخلوي. يطلب محاكي الموقع الخلوي معرف الهاتف، ويستجيب الهاتف برقم IMSI الخاص به.

يجب نقل IMSIcatcher إلى موقع معين للعثور على الأجهزة في ذلك الموقع أو مراقبتها. تجدر الإشارة إلى أن اعتراض حركة مرور IMSI من قبل جهات إنفاذ القانون من شأنه أن يفي بمعايير المذكرة. ومع ذلك، فإن خدمة CSS “المارقة” (التي لم يتم إعدادها من قبل جهات إنفاذ القانون) ستعمل خارج تلك المعايير القانونية.

لا يوجد حاليًا أي دفاع موثوق ضد جميع أدوات التقاط IMSI. (تدعي بعض التطبيقات أنها تكتشف وجودها، ولكن هذا الاكتشاف غير كامل.) على الأجهزة التي تسمح بذلك، قد يكون من المفيد تعطيل دعم 2G (بحيث يتمكن الجهاز من الاتصال بشبكات 3G و4G فقط) وتعطيل التجوال إذا كنت لا تتوقع أن تسافر خارج منطقة خدمة الناقل المنزلي الخاص بك. بالإضافة إلى ذلك، قد يكون من المفيد استخدام الرسائل المشفرة مثل Signal أو WhatsApp أو iMessage لضمان عدم اعتراض محتوى اتصالاتك. قد تحمي هذه الإجراءات من أنواع معينة من أدوات التقاط IMSI.

إذًا لا اضع شريحة SIM؟

حتى إذا لم تضع شريحة SIM سيتصل بأبراج الخلية لمكالمات الطوارئ. IMSI ليس فقط طريقة التتبُع الوحيدة، هنالك IMEI و هو معرّف فريد مرتبط بجوالك أنت فقط. لا يمكن الاعتماد على وضع الطيران (Airplane) في الكثير من الهواتف، إلا إذا كان هاتفك يعمل بنظام التشغيل GrapheneOS (يعمل فقط على أجهزة بيكسل (Pixel))، فلا يجب أن تثق في وضع الطيران. إذا كان هاتفك يحتوي على بطارية قابلة للإزالة، فقم بإزالتها، فالهاتف الذي لا توجد به طاقة لا يمكن تشغيله. قد ينجح أيضًا إيقاف تشغيل هاتفك، ولكن ثبت أنه لا يمكن الاعتماد عليه مع الهواتف الأحدث، والمشكلة هي كيف تعرف أن الهاتف مغلق بالفعل.

ربما يكون الحل الوحيد الموثوق به للهواتف الذكية الحديثة هو عزل الهاتف الذكي فعليًا عن الخارج. توفر أكياس وحقائب وأقفاص فاراداي (Faraday Bags) العزلة المطلوبة لمنع الهاتف من الاتصال بأي شيء بالخارج، بما في ذلك الأبراج الخلوية. تعتبر الرقائق (Foil) بديلاً رخيصًا، ولكن اعتمادًا على الهاتف، يمكن أن يستغرق الأمر 5 طبقات حتى 20 طبقة لمنع جميع الإشارات. إذا قررت شراء حقيبة أو حقيبة فاراداي لهاتفك المحمول، فكن حذرًا بشأن الحقيبة التي تشتريها. انتبه إلى كيفية إغلاق الحقيبة، حيث تميل الأكياس القابلة للطي إلى تآكل طبقة حجب الإشارة الداخلية بعد شهر أو شهرين من الاستخدام.

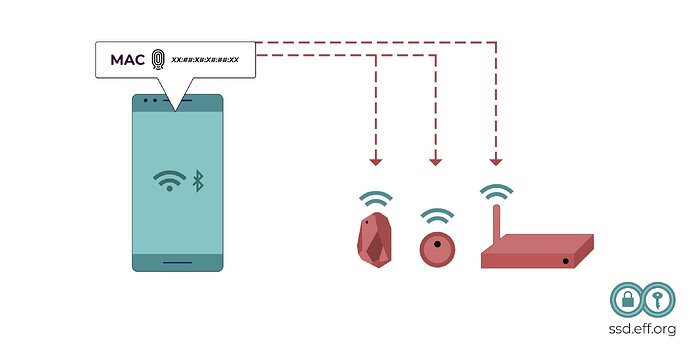

رابط ربط تتبع Wi-Fi وBluetooth

تحتوي الهواتف الذكية الحديثة على أجهزة إرسال راديو أخرى بالإضافة إلى واجهة شبكة الهاتف المحمول. عادةً ما يكون لديهم أيضًا دعم لشبكة Wi-Fi وBluetooth. يتم إرسال هذه الإشارات بقوة أقل من إشارة الهاتف المحمول ولا يمكن استقبالها عادةً إلا ضمن نطاق قصير (مثل داخل نفس الغرفة أو نفس المبنى)، على الرغم من أن الشخص الذي يستخدم هوائيًا متطورًا يمكنه اكتشاف هذه الإشارات من مسافات طويلة بشكل غير متوقع؛ في مظاهرة عام 2007، تلقى خبير في فنزويلا إشارة Wi-Fi على مسافة 382 كيلومترًا أو 237 ميلًا، في ظل ظروف ريفية مع القليل من التداخل اللاسلكي. ومع ذلك، فإن هذا السيناريو بمثل هذا النطاق الواسع غير مرجح. يتضمن كلا النوعين من الإشارات اللاسلكية رقمًا تسلسليًا فريدًا للجهاز، يسمى عنوان MAC، والذي يمكن لأي شخص يمكنه استقبال الإشارة رؤيته.

عندما يتم تشغيل شبكة Wi-Fi، سيرسل الهاتف الذكي النموذجي “طلبات التحقيق” من حين لآخر والتي تتضمن عنوان MAC وسيسمح للآخرين القريبين بالتعرف على وجود هذا الجهاز المحدد. أجهزة البلوتوث تفعل شيئًا مشابهًا. لقد كانت هذه المعرفات تقليديًا أدوات قيمة للمتتبعين السلبيين في متاجر البيع بالتجزئة والمقاهي لجمع البيانات حول كيفية تحرك الأجهزة والأشخاص حول العالم. ومع ذلك، في آخر التحديثات لنظامي التشغيل iOS وأندرويد، يتم اختيار عنوان MAC المضمن في طلبات التحقيق بشكل عشوائي برمجيًا بشكل افتراضي، مما يجعل هذا النوع من التتبع أكثر صعوبة. نظرًا لأن التوزيع العشوائي لـ MAC يعتمد على البرامج، فهو غير معصوم من الخطأ ومن المحتمل أن يتم تسريب عنوان MAC الافتراضي. علاوة على ذلك، قد لا تقوم بعض أجهزة أندرويد بتنفيذ التوزيع العشوائي لـ MAC بشكل صحيح (تنزيل PDF).

على الرغم من أن الهواتف الحديثة عادةً ما تقوم عشوائيًا بالعناوين التي تشاركها في طلبات التحقيق، إلا أن العديد من الهواتف لا تزال تشترك في عنوان MAC ثابت مع الشبكات التي تنضم إليها بالفعل، مثل مشاركة الاتصال مع سماعات الرأس اللاسلكية. وهذا يعني أن مشغلي الشبكة يمكنهم التعرف على أجهزة معينة بمرور الوقت، ومعرفة ما إذا كنت نفس الشخص الذي انضم إلى الشبكة في الماضي (حتى إذا لم تكتب اسمك أو عنوان بريدك الإلكتروني في أي مكان أو تسجل الدخول إلى أي خدمات) .

يتجه عدد من أنظمة التشغيل نحو الحصول على عناوين MAC عشوائية على شبكة WiFi. هذه مشكلة معقدة، حيث أن العديد من الأنظمة لديها حاجة مشروعة لعنوان MAC ثابت. على سبيل المثال، إذا قمت بتسجيل الدخول إلى شبكة فندق، فإنها تقوم بتتبع التفويض الخاص بك عبر عنوان MAC الخاص بك؛ عندما تحصل على عنوان MAC جديد، ترى تلك الشبكة جهازك كجهاز جديد. يحتوي iOS 14 على إعدادات لكل شبكة، وهي “عناوين MAC الخاصة”.

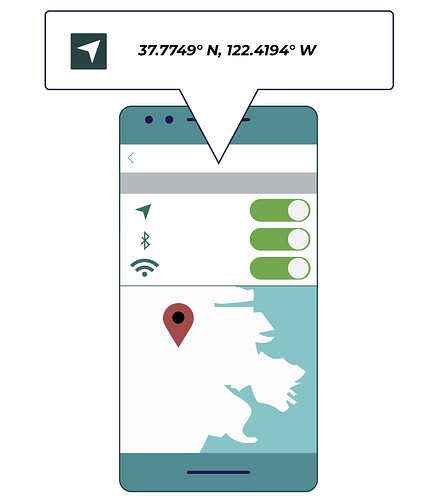

تسرب معلومات الموقع من التطبيقات وتصفح الويب رابط المرساة

توفر الهواتف الذكية الحديثة طرقًا للهاتف لتحديد موقعه، غالبًا باستخدام نظام تحديد المواقع العالمي (GPS) وأحيانًا باستخدام خدمات أخرى تقدمها شركات تحديد المواقع (والتي تطلب عادةً من الشركة تخمين موقع الهاتف استنادًا إلى قائمة بأبراج الهاتف المحمول و/أو شبكات Wi-Fi التي يمكن للهاتف رؤيتها من مكانه). يتم تضمين هذا في ميزة يطلق عليها كل من Apple وGoogle “خدمات الموقع”. يمكن للتطبيقات أن تطلب من الهاتف معلومات الموقع هذه واستخدامها لتقديم خدمات تعتمد على الموقع، مثل الخرائط التي تعرض موقعك على الخريطة. تم تحديث نموذج الأذونات الأحدث للتطبيقات لطلب استخدام الموقع. ومع ذلك، يمكن أن تكون بعض التطبيقات أكثر عدوانية من غيرها من خلال طلب استخدام نظام تحديد المواقع العالمي (GPS) أو مجموعة من خدمات الموقع.

بعد ذلك، ستنقل بعض هذه التطبيقات موقعك عبر الشبكة إلى مزود خدمة، والذي بدوره يوفر طريقة للتطبيق والأطراف الثالثة التي قد يشاركونها لتتبعك. (قد لا يكون الدافع وراء تطوير التطبيق هو الرغبة في تتبع المستخدمين، ولكن قد ينتهي بهم الأمر إلى القدرة على القيام بذلك، وقد ينتهي بهم الأمر إلى الكشف عن معلومات الموقع الخاصة بمستخدميهم للحكومات أو خرق البيانات.) ستمنحك بعض الهواتف الذكية نوعًا من التحكم في ما إذا كانت التطبيقات قادرة على معرفة موقعك الفعلي؛ تتمثل ممارسة الخصوصية الجيدة في محاولة تقييد التطبيقات التي يمكنها رؤية هذه المعلومات، وعلى الأقل التأكد من مشاركة موقعك فقط مع التطبيقات التي تثق بها والتي لديها سبب وجيه لمعرفة مكان وجودك.

في كل حالة، لا يتعلق تتبع الموقع فقط بالعثور على مكان وجود شخص ما في الوقت الحالي، كما هو الحال في مشهد مطاردة مثير في فيلم حيث يطارد العملاء شخصًا ما عبر الشوارع. يمكن أن يتعلق أيضًا بالإجابة على أسئلة حول الأنشطة التاريخية للأشخاص وأيضًا حول معتقداتهم ومشاركتهم في الأحداث والعلاقات الشخصية. على سبيل المثال، يمكن استخدام تتبع الموقع لمعرفة ما إذا كان بعض الأشخاص في علاقة رومانسية، لمعرفة من حضر اجتماعًا معينًا أو من كان في احتجاج معين، أو لمحاولة تحديد مصدر سري لصحفي.

في ديسمبر/كانون الأول 2013، نشرت صحيفة واشنطن بوست تقريراً عن أدوات تتبع المواقع التي تستخدمها وكالة الأمن القومي الأميركية، والتي تجمع كميات هائلة من المعلومات “عن أماكن تواجد الهواتف المحمولة في مختلف أنحاء العالم”، وذلك من خلال التنصت على البنية الأساسية لشركات الهاتف لمراقبة الأبراج التي تتصل بها هواتف بعينها، ومتى تتصل هذه الهواتف بهذه الأبراج. وتستخدم أداة تسمى CO-TRAVELER هذه البيانات لإيجاد العلاقات بين تحركات الأشخاص المختلفين (لمعرفة الأجهزة التي يبدو أنها تسافر معاً، وكذلك ما إذا كان أحد الأشخاص يبدو وكأنه يتبع شخصاً آخر).

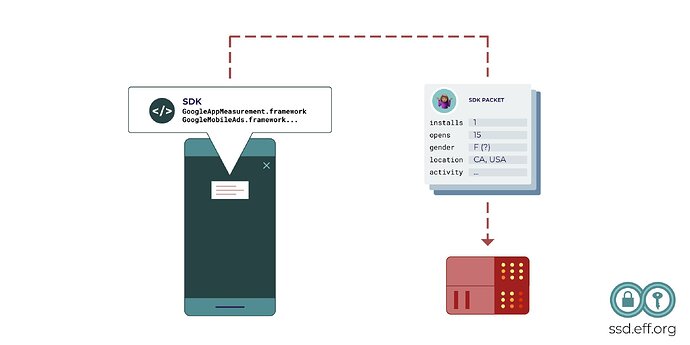

الرابط الأساسي لجمع البيانات السلوكية ومعرفات إعلانات الهاتف المحمول

بالإضافة إلى بيانات الموقع التي تجمعها بعض التطبيقات ومواقع الويب، تشارك العديد من التطبيقات معلومات حول المزيد من التفاعلات الأساسية، مثل عمليات تثبيت التطبيق وعمليات الفتح والاستخدام والأنشطة الأخرى. غالبًا ما تتم مشاركة هذه المعلومات مع العشرات من شركات الطرف الثالث عبر النظام البيئي الإعلاني الذي يتم تمكينه بواسطة عروض الأسعار في الوقت الفعلي (RTB). على الرغم من الطبيعة الدنيوية لنقاط البيانات الفردية، إلا أن هذه البيانات السلوكية بشكل إجمالي يمكن أن تكون كاشفة للغاية.

تقنع شركات تكنولوجيا الإعلان مطوري التطبيقات بتثبيت أجزاء من التعليمات البرمجية في وثائق مجموعة تطوير البرامج (SDK) لعرض الإعلانات في تطبيقاتهم. تقوم أجزاء التعليمات البرمجية هذه بجمع بيانات حول كيفية تفاعل كل مستخدم مع التطبيق، ثم مشاركة تلك البيانات مع شركة التتبع التابعة لجهة خارجية. قد يقوم المتتبع بعد ذلك بإعادة مشاركة تلك المعلومات مع العشرات من المعلنين الآخرين ومقدمي خدمات الإعلان ووسطاء البيانات في مزاد RTB مدته ملي ثانية.

تصبح هذه البيانات ذات معنى بفضل معرف إعلانات الهاتف المحمول، أو MAID، وهو رقم عشوائي فريد يحدد جهازًا واحدًا. عادةً ما ترتبط كل حزمة من المعلومات التي تتم مشاركتها خلال مزاد RTB بـ MAID. يمكن للمعلنين ووسطاء البيانات تجميع البيانات التي تم جمعها من العديد من التطبيقات المختلفة باستخدام MAID، وبالتالي إنشاء ملف تعريف لكيفية تصرف كل مستخدم تم تحديده بواسطة MAID. لا تقوم MAIDs بنفسها بتشفير المعلومات حول الهوية الحقيقية للمستخدم. ومع ذلك، غالبًا ما يكون من السهل على وسطاء البيانات أو المعلنين ربط MAID بهوية حقيقية، على سبيل المثال عن طريق جمع اسم أو عنوان بريد إلكتروني من داخل التطبيق.

تم دمج معرفات إعلانات الجوال في كل من نظامي التشغيل أندرويد وiOS، بالإضافة إلى عدد من الأجهزة الأخرى مثل وحدات تحكم الألعاب والأجهزة اللوحية وأجهزة الاستقبال التلفزيونية. على نظام أندرويد، يتمتع كل تطبيق وكل جهة خارجية مثبتة في هذه التطبيقات بإمكانية الوصول إلى MAID افتراضيًا. علاوة على ذلك، لا توجد طريقة لإيقاف تشغيل MAID على جهاز يعمل بنظام أندرويد على الإطلاق: أفضل ما يمكن للمستخدم فعله هو “إعادة ضبط” المعرف، واستبداله برقم عشوائي جديد. في أحدث إصدار من نظام التشغيل iOS، تحتاج التطبيقات أخيرًا إلى طلب الإذن قبل جمع واستخدام معرف إعلان الهاتف المحمول. ومع ذلك، لا يزال من غير الواضح ما إذا كان المستخدمون يدركون عدد الأطراف الثالثة التي قد تكون متورطة عندما يوافقون على السماح لتطبيق يبدو غير ضار بالوصول إلى معلوماتهم.

يتم استخدام البيانات السلوكية التي يتم جمعها من تطبيقات الهاتف المحمول بشكل أساسي من قبل شركات الإعلان ووسطاء البيانات، عادةً للقيام باستهداف سلوكي للإعلانات التجارية أو السياسية. لكن من المعروف أن الحكومات تستغل المراقبة التي تقوم بها الشركات الخاصة.

طرق الحماية من تسرب البيانات

استخدم نظام تشغيل GrapheneOS (جرافين) للأندرويد كما ذُكر اعلاه لأن لديهم ميزة تنشيط وضع الطيران (Airplane mode) التي تعطيل إمكانات إرسال واستقبال الراديو الخلوي بشكل كامل، مما سيمنع الوصول إلى هاتفك من الشبكة الخلوية ويوقف مشغل شبكة الجوال (وأي شخص ينتحل شخصيته لك) من تتبُع الجهاز عبر الراديو الخلوي. ينفذ النطاق الأساسي وظائف أخرى مثل وظيفة Wi-Fi وGPS، ولكن يتم وضع كل مكون من هذه المكونات في وضع الحماية بشكل منفصل على النطاق الأساسي ومستقل عن بعضها البعض. يؤدي تمكين وضع الطيران إلى تعطيل الراديو الخلوي، ولكن يمكن إعادة تمكين Wi-Fi واستخدامه دون تنشيط الراديو الخلوي مرة أخرى. وهذا يسمح باستخدام الجهاز كجهاز Wi-Fi فقط.

هذه ليست الميزو الوحيدة، نظام GrapheneOS هو أمن نظام تشغيل على وجهة الأرض لديه الكثر من الميزات الأمنية و الخصوصية.

أنظمة التشغيل مثل أندرويد stock من صانع معدات أصلية (OEM) مثل سامسونج، نظلم جوجل Pixel العادي و Apple IOS أنظمة تجسسية ترسل معرّف IMEI و IMSI إلى خوادمهم.

هناك ميزة اقتُرحت لجعل وضع الطيران مُفعل حتى عند تثبيت GrapheneOS أو إعادة ضبط المصنع، لذلك لا يتعين عليك القيام بذلك وأنت بعيدًا عن منزلك كي لا يتم ربط موقع منزلك ب معرّف IMEI. في وقت كتابة هذه المقالة لم يتم إضافة هذه الميزة إلى GrapheneOS.

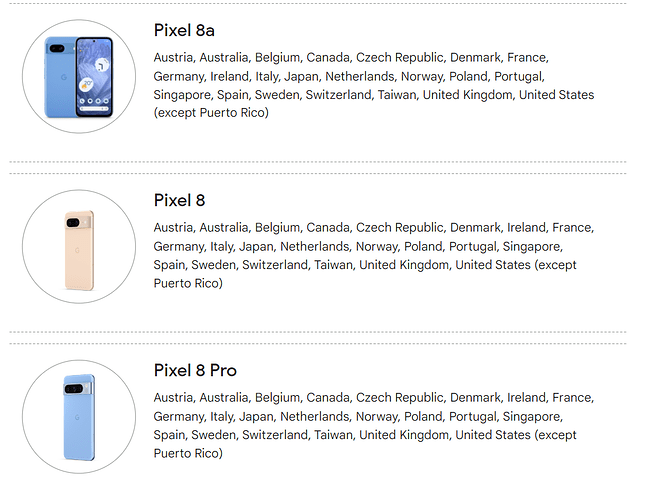

لكن المشكلة عدم توفر الجهاز إلا في بلاد محدودة و من الأفضل شراء الجهاز بطريقة خصوصية مثل الدفع نقدًا كي لا يتم ربط عملية الشراء بهويتك، إذا كنت تعلم طرق للشراء جوالات بيكسل في البلاد غير المتوفرة، ارجو المشاركة.

مصادر أخرى:

إذا لديك أي سؤال أو استفسار.

انضم إلى مجموعة أسس لأمن المعلومات والخصوصية الرقمية على:

ماتركس: https://matrix.to/#/#privacy-security:aosus.org

تيليجرام: Telegram: Contact @aosus_privacy_security

إذا وجدت المقالة مفيدة وتريد دعمي لمواصلة نشر المزيد من المقالات، تبرّع إلى عنوان العملة الرقمية الآمنة مونيرو

الخاصة بي:85ZUT4vX6HJBDFpLoprbsMBWPih1nHpbqCYMnLYT4MxRSqfvfRpv9d1f6edyMyDr9dHsrryUn44LbLhQ82GSv4r2EH6B6MQ