أفاد العديد من الباحثين الأمنيين لى صحيفة إخبارية أن تطبيق TeleGuard، الذي يسوق لنفسه كمنصة مراسلة آمنة ومُعماة ونُزل أكثر من مليون مرة، يطبق تعميته بشكل سيء للغاية لدرجة أن المهاجم يمكنه الوصول بسهولة إلى المفتاح الخاص للمستخدم وفك تعمية رسائله. كما وجد الباحثون أن TeleGuard يرفع المفاتيح الخاصة للمستخدمين إلى خادم الشركة، مما يعني أن TeleGuard نفسها يمكنها فك تعمية رسائل مستخدميها، كما يمكن اشتقاق المفتاح جزئيًا على الأقل ببساطة عن طريق اعتراض حركة مرور بيانات المستخدم.

يقول موقع TeleGuard الإلكتروني: “تُخزن البيانات. تعمية عالة. صناعة سويسرية”. ويضيف الموقع أيضًا: “المحادثات وكذلك المكالمات الصوتية ومكالمات الفيديو معماة بين الطرفين”.

في مارس، أخبر باحث أمني مجهول، لم يذكر اسمه، عن سلسلة من الثغرات الأمنية في TeleGuard. وشملت هذه الثغرات حقيقة أن تطبيق TeleGuard يرفع مفاتيح التعمية الخاصة للمستخدمين إلى خادم الشركة عند تسجيل الحساب.

غالبًا عند تطبيق الرسائل المعماة، تخصص التطبيقات للمستخدمين مفتاحًا عامًا ومفتاحًا خاصًا. المفتاح العام هو ما يستخدمه المستخدمون الآخرون لتعمية الرسائل الموجهة إليهم، والمفتاح الخاص هو ما يستخدمه المستخدم لفك تعمية الرسائل المخصصة له. إذا وقع هذا المفتاح في يد شخص آخر، فقد يتمكن من قراءة رسائل المستخدم.

في التعمية الحقيقي بين الطرفين، يتم هذه التعمية على هاتف المستخدم، ولا ينبغي للمفتاح أن يغادر ذلك الجهاز أبدًا. أما مع TeleGuard، فإن التطبيق يرسل ذلك المفتاح شديد الحساسية إلى خوادم الشركة. وأوضح الباحث أن التطبيق يرفع تقنيًا نُسخة معماة من المفتاح الخاص، لكنه يرسل أيضًا معلومات أخرى تسمح للخادم بفك تعميته. يتضمن ذلك المعرف الفريد للمستخدم، والذي يتم رفعه أيضًا مع المفتاح؛ و"salt" ثابت (والذي من المفترض في علم التعمية أن يكون سلسلة عشوائية من الأحرف، ولكنه في هذه الحالة ثابت)؛ و"nonce" ثابت (والذي من المفترض أيضًا أن يكون عشوائيًا لكل عملية اتصال لوقف هجمات معينة، ولكنه ثابت مع TeleGuard). وكتب الباحث في نتائجه التي شاركها مع الصحيفة: “يمكن للخادم فك تعمية المفتاح الخاص لكل مستخدم. لديه كل شيء”.

تعني هذه السلسلة من قرارات التصميم أن شركة TeleGuard تتلقى المفاتيح الخاصة للمستخدمين. لكن المفاتيح متاحة أيضًا لمهاجمين آخرين. وجد الباحث أنه من الممكن استرداد المفتاح الخاص لمستخدم معين ببساطة عن طريق إدخال معرف المستخدم الخاص به في واجهة برمجة تطبيقات (API) TeleGuard. يشارك العديد من الأشخاص معرّف المستخدم الخاص بهم علنًا حتى يمكن الاتصال بهم، مما يجعلهم عرضة لهذا الهجوم.

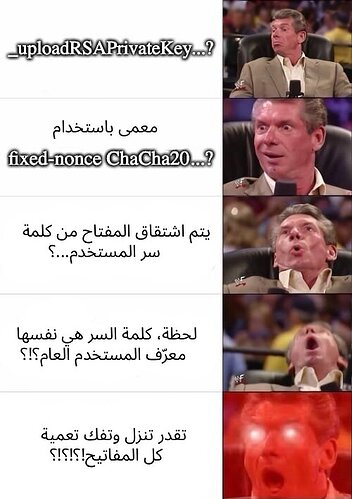

سألت الصحيفة دان غويدو، الرئيس التنفيذي والمؤسس المشارك لشركة الأمن السيبراني Trail of Bits، عما إذا كان فريقه قادرًا على التحقق من النتائج. قال غويدو إن الشركة وجدت الشيء نفسه تقريبًا، وأضاف أن تعمية التطبيق “بلا معنى”، بسبب قيام التطبيق برفع المفاتيح الخاصة وقدرة الخادم على فك تعميتها. سخر قائلاً:

وجدت Trail of Bits بعد ذلك العديد من المشكلات الأمنية الأخرى في TeleGuard، بما في ذلك القدرة على استخراج المفاتيح الخاصة للمستخدمين جزئيًا على الأقل من مجرد اعتراض حركة مرور بياناتهم. وقالت Trail of Bits إنها نجحت بعد ذلك في فك تعمية أحد المفاتيح الخاصة المعماة بشكل رديء من عملية الاعتراض تلك.

وقال الباحث الذي تواصل في البداية أيضًا إن البيانات الوصفية لـ TeleGuard - متى أرسل شخص ما رسالة، وإلى مَن - هي بنص صريح، مما يعني أنها قد تكون عرضة للمهاجمين أيضًا.

تم إطلاق TeleGuard في حوالي عام 2021، وفقًا لأرشيفات صفحة التطبيق على Wayback Machine. وهو من إنتاج شركة Swisscows، وهي شركة تصنع أيضًا ما تصفه بمحرك بحث مجهول، وخدمة VPN، وخدمة بريد إلكتروني. في فيديو ترويجي، يدعي TeleGuard أنه يمتلك “واحدًا من أقوى التعميات المتاحة”.