الشبكات الخاصة الافتراضية (VPNs) هي وسيلة لتوسيع نهاية شبكتك للخروج من مكان آخر في العالم.

عادةً، يستطيع مزود خدمة الإنترنت رؤية تدفق حركة مرور الإنترنت التي تدخل وتخرج من جهاز إنهاء الشبكة (مثل: المودم). تُستخدم بروتوكولات التشفير مثل HTTPS بشكل شائع على الإنترنت، لذلك قد لا يتمكنون من رؤية ما تنشره أو تقرأه بالضبط، ولكن يمكنهم الحصول على فكرة عن النطاقات التي تطلبها.

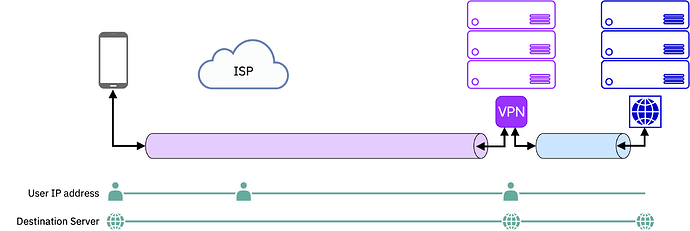

يؤدي استخدام VPN إلى إخفاء هذه المعلومات عن مزود خدمة الإنترنت الخاص بك، عن طريق تحويل الثقة التي تضعها في شبكتك إلى خادم في مكان آخر في العالم. ونتيجة لذلك، فإن مزود خدمة الإنترنت لن يرى سوى أنك متصل بشبكة VPN ولا شيء يتعلق بالنشاط الذي تمر به من خلاله.

ملحوظة: عندما اشير إلى “الشبكات الخاصة الافتراضية”، فإنني اشير عادةً إلى موفري VPN التجاريين، الذين تدفع لهم رسومًا شهرية مقابل توجيه حركة مرورك على الإنترنت بشكل آمن من خلال خوادمهم العامة. هناك العديد من أشكال VPN الأخرى، مثل تلك التي تستضيفها بنفسك أو تلك التي تديرها أماكن العمل والتي تسمح لك بالاتصال بشكل آمن بموارد الشبكة الداخلية/شبكة الموظفين، ومع ذلك، عادةً ما يُصميم شبكات VPN هذه للوصول إلى الشبكات البعيدة بشكل آمن، بدلاً من حماية خصوصية اتصالك بالإنترنت.

صورة من invisv

كيف تعمل VPN؟

تقوم شبكات VPN بتشفير حركة مرورك بين جهازك والخادم المملوك لموفر VPN الخاص بك. من منظور أي شخص بينك وبين خادم VPN، يبدو أنك متصل بخادم VPN. من منظور أي شخص بين خادم VPN والموقع الوجهة الخاص بك، كل ما يمكنهم رؤيته هو اتصال خادم VPN بموقع الويب.

flowchart RL

763931["Your r<div>(with VPN Client)</div>"] ===|"تشفير الشبكة الخاصة الافتراضية"| 404512{"خادم الشبكة الخاصة الافتراضية"}

404512 -.-|"لا يوجد تشفير الشبكة الخاصة الافتراضية"| 593753((("الأنترنت (وجهتك)")))

subgraph 763931["جهازك<div>(مع عميل الشبكة الخاصة الافتراضية)</div>"]

end

لاحظ أن VPN لا تضيف أي أمان أو تشفير لحركة مرورك بين خادم VPN ووجهتك على الإنترنت. للوصول إلى موقع ويب بشكل آمن، يجب عليك التأكد من استخدام HTTPS بغض النظر عما إذا كنت تستخدم VPN أم لا.

هل يجب علي استخدام VPN؟

نعم، بالتأكيد تقريبًا. تتمتع شبكة VPN بالعديد من المزايا، بما في ذلك:

-

إخفاء حركة مرورك عن مزود خدمة الإنترنت (ISP) الخاص بك فقط.

-

إخفاء التنزيلات الخاصة بك (مثل التورنت) عن مزود خدمة الإنترنت (ISP) ومنظمات مكافحة القرصنة.

-

إخفاء عنوان IP الخاص بك عن مواقع وخدمات الطرف الثالث، مما يساعدك على الاندماج ومنع التتبع المستند إلى IP.

-

سماح لك بتجاوز القيود الجغرافية على محتوى معين.

يمكن أن توفر شبكات VPN بعض المزايا نفسها التي يوفرها تور، مثل إخفاء عنوان IP الخاص بك من مواقع الويب التي تزورها وتغيير حركة مرور الشبكة جغرافيًا، ولن يتعاون موفرو VPN الجيدون معهم على سبيل المثال. السلطات القانونية من الأنظمة القمعية، خاصة إذا اخترت مزود VPN خارج نطاق ولايتك القضائية.

لا تستطيع شبكات VPN تشفير البيانات خارج الاتصال بين جهازك وخادم VPN. يمكن لمزودي خدمة VPN أيضًا رؤية حركة مرورك وتعديلها بنفس الطريقة التي يستطيع بها مزود خدمة الإنترنت الخاص بك، لذلك لا يزال هناك مستوى من الثقة التي تضعها فيهم. ولا توجد طريقة للتحقق من سياسات “عدم التسجيل” الخاصة بمزود VPN بأي شكل من الأشكال.

متى لا تكون VPN مناسبة؟

من غير المحتمل أن يكون استخدام VPN في الحالات التي تستخدم فيها هويتك الحقيقية أو المعروفة عبر الإنترنت مفيدًا. قد يؤدي القيام بذلك إلى تشغيل أنظمة الكشف عن الرسائل غير المرغوب فيها والاحتيال، كما هو الحال إذا قمت بتسجيل الدخول إلى موقع الويب الخاص بالبنك الذي تتعامل معه.

من المهم أن تتذكر أن VPN لن توفر لك إخفاء الهوية المطلق، لأن مزود VPN نفسه سيظل يرى عنوان IP الحقيقي الخاص بك، ومعلومات موقع الويب الوجهة، وغالبًا ما يكون لديه مسار أموال يمكن ربطه بك مباشرة. لا يمكنك الاعتماد على سياسات “عدم التسجيل” لحماية بياناتك من أي شخص قادر على حمايتها. إذا كنت بحاجة إلى الأمان الكامل من الشبكة نفسها، ففكر في استخدام تور بالإضافة إلى VPN أو بدلاً منه.

يجب أيضًا ألا تثق في VPN لتأمين اتصالك بوجهة HTTP غير مشفرة. لكي تحافظ على خصوصية وأمان ما تفعله فعليًا على مواقع الويب التي تزورها، يجب عليك استخدام HTTPS. سيؤدي هذا إلى الحفاظ على كلمات المرور والرموز المميزة للجلسة والاستعلامات الخاصة بك آمنة من مزود VPN والخصوم المحتملين الآخرين بين خادم VPN ووجهتك. يجب عليك تمكين وضع HTTPS فقط في متصفحك (إذا كان مدعومًا) للتخفيف من الهجمات التي تحاول خفض اتصالك من HTTPS إلى HTTP.

ماذا عن التشفير؟

التشفير الذي يقدمه موفرو VPN يتم بين أجهزتك وخوادمهم. إنه يضمن أن هذا الارتباط المحدد آمن. هذه خطوة إلى الأمام من استخدام البروكسيات غير المشفرة مثل Proxychains ، حيث يمكن لخصم على الشبكة اعتراض الاتصالات بين أجهزتك والوكلاء المذكورين وتعديلها. ومع ذلك ، لا يتم التعامل مع التشفير بين التطبيقات أو المتصفحات مع مزودي الخدمة من خلال هذا التشفير.

هل يجب أن أستخدم DNS المشفر مع VPN؟

ما لم يستضيف مزود VPN الخاص بك خوادم DNS المشفرة نفسها، فمن المحتمل ألا يكون كذلك. سيؤدي استخدام DOH/DOT (أو أي شكل آخر من أشكال DNS المشفر) مع خوادم الطرف الثالث إلى إضافة المزيد من الكيانات الجديرة بالثقة. لا يزال بإمكان موفر VPN الخاص بك رؤية مواقع الويب التي تزورها بناءً على عناوين IP والطرق الأخرى. مع كل هذا، قد تكون هناك بعض المزايا لتمكين DNS المشفر من أجل تمكين ميزات الأمان الأخرى في متصفحك، مثل ECH. تعد تقنيات المتصفح التي تعتمد على DNS المشفر داخل المتصفح جديدة نسبيًا ولم تنتشر بعد، لذا فإن ما إذا كانت ذات صلة بك على وجه الخصوص هو تمرين سنتركه لك للبحث بشكل مستقل.

سبب شائع آخر يوصى باستخدام DNS المشفر هو أنه يمنع انتحال DNS. ومع ذلك، يجب أن يتحقق متصفحك بالفعل من شهادات TLS باستخدام HTTPS ويحذرك بشأنها. إذا كنت لا تستخدم HTTPS، فلا يزال بإمكان الخصم تعديل أي شيء آخر غير استعلامات DNS الخاصة بك وستكون النتيجة النهائية مختلفة قليلاً.

هل يجب علي استخدام تور (Tor) و VPN؟

نعم، إذا كنت ترغب في إخفاء استخدام تور الخاص بك عن مزود خدمة الإنترنت (أنصح بMullvad و IVPN و ProtonVPN). لدي ايضًا تور حل مدمج لذلك و هو جسور تور. إذا موقع مشروع تور | المجهولية على الانترنت لا يعمل، أستخدم VPN.

هل يجب علي الوصول إلى تور من خلال موفري VPN الذين يوفرون «عقد Tor»؟

يجب ألا تستخدم هذه الميزة: الميزة الأساسية لاستخدام تور هي أنك لا تثق بمزود VPN الخاص بك، وهو ما يتم إبطاله عند استخدام عقد Tor التي تستضيفها VPN الخاصة بك بدلاً من الاتصال مباشرةً بـتور من جهاز الكمبيوتر الخاص بك.

حاليًا، يدعم تور بروتوكول TCP فقط. سيتم إسقاط UDP (الذي يستخدمه WebRTC وHTTP3/QUIC والبروتوكولات الأخرى) وICMP والحزم الأخرى. للتعويض عن ذلك، يقوم موفرو VPN عادةً بتوجيه جميع الحزم غير التابعة لـTCP عبر خادم VPN الخاص بهم (الخطوة الأولى). هذا هو الحال مع ProtonVPN. بالإضافة إلى ذلك، عند استخدام تور عبر إعداد VPN، لا يمكنك التحكم في ميزات تور المهمة الأخرى مثل عنوان الوجهة المعزول (باستخدام دائرة تور مختلفة لكل مجال تزوره).

يجب النظر إلى هذه الميزة على أنها وسيلة ملائمة للوصول إلى الخدمات المخفية على تور، وليس للبقاء مجهول الهوية. من أجل عدم الكشف عن هويتك بشكل صحيح، استخدم متصفح تور الفعلي.

ملكية VPN التجارية

معظم خدمات VPN مملوكة لنفس الشركات القليلة. تدير هذه الشركات المشبوهة الكثير من خدمات VPN الأصغر حجمًا لخلق الوهم بأن لديك خيارات أكثر مما لديك بالفعل ولتعظيم الربح. عادةً ما يكون لدى هؤلاء المزودين الذين يغذون شركتهم الوهمية سياسات خصوصية سيئة ولا ينبغي الوثوق بهم فيما يتعلق بحركة المرور على الإنترنت. يجب أن تكون صارمًا للغاية بشأن المزود الذي تقرر استخدامه.

يجب عليك أيضًا أن تكون حذرًا من أن العديد من مواقع مراجعة VPN هي مجرد مكينة إعلانية مفتوحة لمن يدفع أعلى سعر.

بدائل VPN الحديثة

في الآونة الأخيرة، بذلت منظمات مختلفة بعض المحاولات لمعالجة بعض المشكلات التي تواجهها شبكات VPN المركزية. هذه التقنيات جديدة نسبيًا، ولكنها تستحق الاهتمام مع تطور هذا المجال.

المرحلات المتعددة الأطراف ( Multi-Party Relays)

تستخدم المرحلات متعددة الأطراف (MPRs) عقدًا متعددة مملوكة لأطراف مختلفة، بحيث لا يعرف أي طرف فردي من أنت وما الذي تتصل به. هذه هي الفكرة الأساسية وراء تور، ولكن الآن هناك بعض الخدمات المدفوعة التي تحاول محاكاة هذا النموذج.

تسعى MPRs إلى حل مشكلة متأصلة في شبكات VPN: حقيقة أنه يجب عليك أن تثق بها تمامًا. إنهم يحققون هذا الهدف من خلال تقسيم المسؤوليات بين شركتين مختلفتين أو أكثر. على سبيل المثال، يقوم iCloud+ Private Relay من Apple بتوجيه حركة المرور الخاصة بك عبر خادمين:

أولاً، خادم تديره شركة Apple.

هذا الخادم قادر على رؤية عنوان IP الخاص بجهازك عند الاتصال به، ولديه معرفة بمعلومات الدفع الخاصة بك ومعرف Apple المرتبط باشتراكك على iCloud. ومع ذلك، فإنه غير قادر على رؤية موقع الويب الذي تتصل به.

ثانيًا، خادم يتم تشغيله بواسطة CDN شريك، مثل Cloudflare أو Fastly.

يقوم هذا الخادم فعليًا بإجراء الاتصال بموقع الويب الوجهة الخاص بك، ولكن ليس لديه أي معرفة بجهازك. عنوان IP الوحيد الذي يعرفه هو خادم Apple.

تعمل MPRs الأخرى التي تديرها شركات مختلفة مثل Google أو INVISV بطريقة مشابهة جدًا. تتوفر هذه الحماية عن طريق التجزئة فقط إذا كنت تثق في عدم تواطؤ الشركتين مع بعضهما البعض لإخفاء هويتك.

شبكات VPN اللامركزية

هناك محاولة أخرى لحل المشكلات المتعلقة بخدمات VPN المركزية وهي شبكات dVPNs. تعتمد هذه على تقنية blockchain وتدعي أنها تقضي على الثقة في طرف واحد عن طريق توزيع العقد على العديد من الأشخاص المختلفين. ومع ذلك، في كثير من الأحيان، سيعمل dVPN افتراضيًا على عقدة واحدة، مما يعني أنك بحاجة إلى الوثوق بتلك العقدة تمامًا، تمامًا مثل VPN التقليدية. على عكس شبكة VPN التقليدية، فإن هذه العقدة الوحيدة التي يمكنها رؤية كل حركة المرور الخاصة بك هي شخص عشوائي بدلاً من مزود VPN الخاص بك الذي يمكن تدقيقه ولديه مسؤوليات قانونية لدعم سياسة الخصوصية الخاصة به. هناك حاجة إلى القفزات المتعددة لحل هذه المشكلة، ولكن ذلك يأتي مع تكلفة الاستقرار والأداء.

وهناك اعتبار آخر هو المسؤولية القانونية. ستحتاج عقدة الخروج إلى التعامل مع المشكلات القانونية الناجمة عن سوء استخدام الشبكة، وهي مشكلة واجهتها شبكة تور طوال وجودها. وهذا لا يشجع الأشخاص العاديين على تشغيل العقد ويجعلها أكثر جاذبية لممثل خبيث لديه الكثير من الموارد لاستضافة واحدة. تعد هذه مشكلة كبيرة إذا كانت الخدمة عبارة عن عقدة واحدة، حيث يمكن لعقدة الخروج التي يحتمل أن تكون ضارة معرفة هويتك والأشياء التي تتصل بها.

يتم استخدام العديد من شبكات dVPN لدفع العملة المشفرة بدلاً من تقديم أفضل خدمة. كما أنها تميل أيضًا إلى أن تكون شبكات أصغر حجمًا تحتوي على عدد أقل من العقد، مما يجعلها أكثر عرضة لهجمات Sybil.

ملحوظة: إذا VPN لا يعمل، استخدم بروتوكول مخصص لتجاوز الحجب مثل الذي لدي Protonvpn (Stealth) او وضع الجسر لدى (Bridge mode) Mullvad أو IVPN ( obfsproxy)

مصادر اخرى:

https://blog.windscribe.com/the-vpn-relationship-map/

إذا لديك أي سؤال أو استفسار.

إنضم إلى مجموعة أسس لأمن المعلومات والخصوصية الرقمية على: